Je vais reverse engineer votre binaire, protocole ou code compilé

Reverse engineering de la réalité

À propos de ce service

Je reverse engineer des logiciels compilés lorsque le code source et la documentation ne sont pas disponibles.

Je travaille directement avec des binaires dépouillés, des protocoles non documentés, des firmwares embarqués et des mécanismes IPC lorsque l’analyse traditionnelle échoue.

CE QUE JE PEUX ANALYSER

Exécutables natifs (x86, x64, ARM)

Binaires dépouillés sans symboles

Protocoles réseau non documentés

Formats de fichiers propriétaires

Mécanismes IPC (D-Bus, sockets Unix, personnalisés)

Formats de sérialisation (protobuf, Capn Proto, personnalisés)

Firmware Linux embarqué

CE QUE VOUS OBTENEZ

Une documentation claire du comportement du programme

Structures de données et protocoles reconstruits

Flux de code et chemins d’exécution

Un rapport technique que vous pouvez réellement utiliser

EXPÉRIENCE RÉELLE

Je me spécialise dans les cas où la documentation manque, où les vendeurs ne répondent pas ou lorsque les développeurs originaux ne sont plus là. Mes travaux récents incluent la reconstruction de protocoles IPC Capn Proto, de schémas XML propriétaires et de formats binaires personnalisés à partir de binaires dépouillés.

CAS D’UTILISATION

Récupération de source perdue, documentation legacy, évaluation de sécurité, interopérabilité des protocoles, triage de malware.

NON OFFERT

Crackage, piratage, contournement de licences ou toute activité illégale.

Contactez-moi avec ce que vous souhaitez analyser et je vous dirai si c’est faisable.

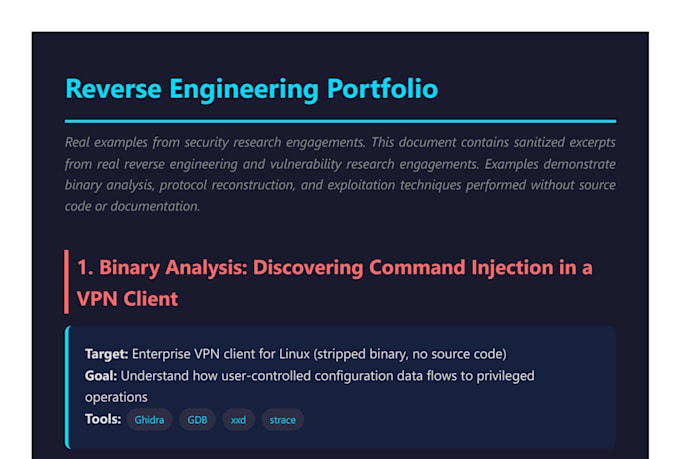

Mon portfolio

FAQ

Traduction automatique

De quelles informations avez-vous besoin pour commencer ?

Au minimum, j’ai besoin du binaire ou de l’image du firmware et d’une description claire de ce que vous souhaitez comprendre ou réaliser. Si vous avez des données d’échantillons, des logs, des captures réseau ou un comportement observé, cela aide, mais ce n’est pas obligatoire.

Avez-vous besoin du code source ou de la documentation ?

Non. Mon travail se concentre spécifiquement sur les situations où le code source et la documentation sont manquants, incomplets ou indisponibles. Je travaille directement avec des binaires compilés et le comportement à l’exécution.

Pouvez-vous garantir une vulnérabilité ou une faille exploitée ?

Non. Le reverse engineering est une activité d’investigation. Je garantis une analyse approfondie et professionnelle ainsi qu’une documentation claire des résultats, mais pas l’existence d’une vulnérabilité spécifique.

Ce service est-il légal et éthique ?

Oui. Je ne réalise pas de piratage, de contournement de licences, de cracking DRM ou d’activités illégales. Le travail doit être légal et respecter les limites éthiques ou contractuelles.

À quoi ressemble la livraison finale ?

Vous recevez un rapport technique écrit expliquant le comportement, les structures de données, le flux d’exécution et les résultats pertinents. Cela peut inclure des diagrammes, du pseudocode et des recommandations selon le projet.

Signerez-vous des NDA ou manipulerez-vous du matériel sensible ?

Oui. Je travaille régulièrement avec des binaires confidentiels et des systèmes privés et je suis à l’aise pour signer des NDA si nécessaire.

Combien de temps dure une analyse typique ?

Cela dépend de la taille et de la complexité. Les petits binaires peuvent prendre quelques jours, tandis que les projets de firmware ou de protocoles complexes peuvent durer plus longtemps. Je fournirai une estimation réaliste avant de commencer.